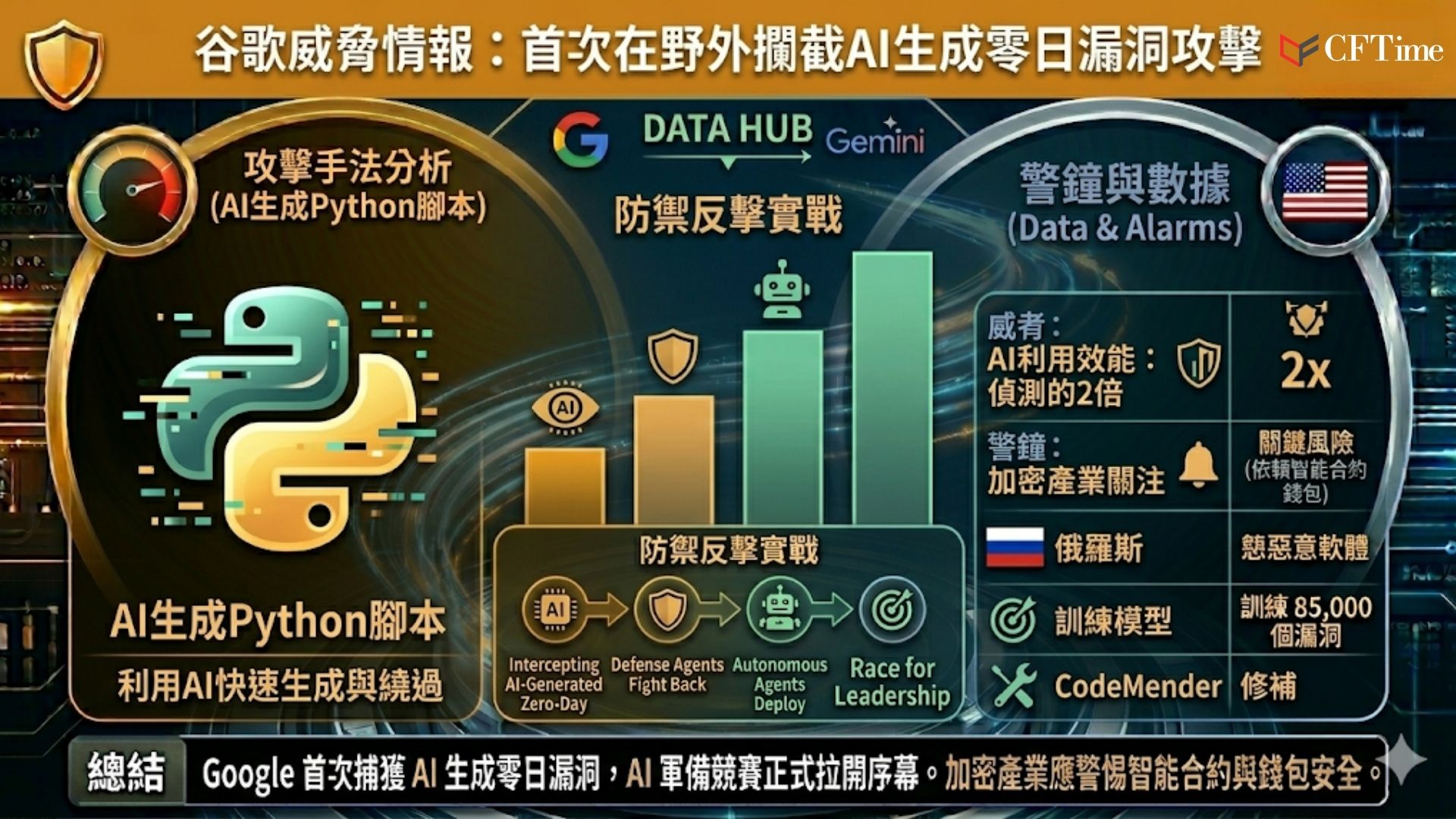

Google威脅情報集團首次在野外捕獲一個由AI生成零日漏洞利用程式,並在攻擊者計劃大規模部署之前將其成功攔截。此事件被視為網絡攻擊手段的一個重要轉折點,也對依賴智能合約與數位錢包的加密貨幣產業敲響了警鐘。

即加入CFTime TG 討論區!想掌握最新加密市場動態與 AI 新聞與資訊,更能隨時獲得免費 web 3入場券!

攻擊手法:AI生成的Python腳本繞過雙重認證

該惡意程式碼以Python編寫,能夠繞過一個流行的開源系統管理工具上的雙重認證(2FA)。Google尚未透露受影響的供應商名稱。

多個跡象指向該程式碼由大型語言模型(LLM)撰寫:

- 腳本中帶有「教學式」的註釋字串

- 包含一個捏造的通用漏洞評分系統(CVSS)分數——這是人類研究員不會虛構的指標

Google強調,其自有的Gemini模型並未被用於此次攻擊。GTIG首席分析師John Hultquist警告,更為隱晦的AI輔助入侵可能已經在未被察覺的情況下進行。

Hultquist指出:

「每一代新模型都將降低對專家開發攻擊工具的依賴,但它們幾乎肯定已經存在。我們必須認識到,我們對間諜與犯罪分子後台的可見性是有限的。跡象不會那麼明顯。競賽已經開始了。」

AI生成零日漏洞防禦方反擊:AI獵人與自動修補系統

同一份報告還標記了與俄羅斯相關的惡意軟體家族PROMPTFLUX及PROMPTSPY——後者是一個Android後門程式,能即時向Gemini發送請求以規劃下一步行動。與中國及北韓相關的駭客組織則正在一個包含85,000個漏洞的數據集上訓練私有模型。

Google已推出以下應對措施:

- Big Sleep:一個能搶在攻擊者之前搜尋零日漏洞的AI代理

- CodeMender:一個自動化修補系統

Big Sleep目前已成功封堵了一個攻擊者正準備利用的漏洞。

為何加密貨幣產業應高度關注

攻擊與防禦之間的差距正在急劇擴大。幣安研究近期發現,AI代理在利用智能合約漏洞方面的表現,是其在偵測威脅方面的兩倍。

此外,先前的報導已揭露:

- Google AI工具可被用於幫助詐騙者盜取錢包

- 一個新的Chrome瀏覽器漏洞近期曾導致私鑰外洩

在此背景下,交易所雖正部署自己的AI防護盾,但威脅的標準持續攀升。

結論:下一場競賽將在AI代理之間展開

Google首次捕獲AI生成的零日漏洞,標誌著網絡攻擊已進入一個新時代:攻擊者與防禦者均開始部署自主代理,下一波零日漏洞可能由機器端產生。對加密貨幣產業而言,這意味著安全防禦不能再僅依賴傳統的審計與人工監控——AI對AI的軍備競賽已經拉開序幕,而這場競賽的結果,將直接影響數位資產託管、智能合約安全及用戶資金保護的未來。