量子運算對比特幣的潛在威脅,正從理論討論轉向實際規劃。根據Bernstein最新研究報告,比特幣量子威脅應被視為「可管理的升級週期」,而非「生存威脅」。該團隊估計,加密產業約有3至5年時間準備後量子安全升級,透過開源開發者社群與核心貢獻者以共識機制推動協議升級,過渡至抗量子加密標準。

即加入CFTime TG 討論區!想掌握最新加密市場動態與 AI 新聞與資訊,更能隨時獲得免費 web 3入場券!

比特幣量子威脅時間線:3至5年準備期,CRQC仍需十年

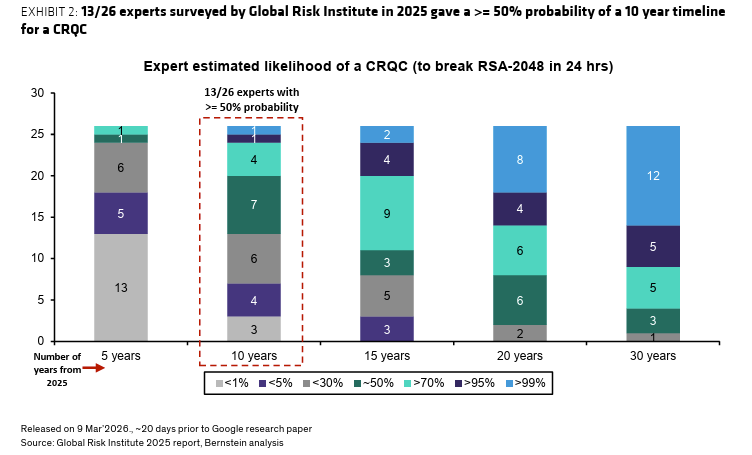

Bernstein報告指出,近期Google等研究機構的突破顯示破解現代加密所需資源顯著減少,但建造足以破解比特幣加密的量子計算機,仍面臨重大技術障礙與高昂成本。量子專家普遍認為,具備破解當今加密能力的「密碼學相關量子計算機」仍需約十年時間。

這意味著比特幣社群有足夠的準備窗口。報告強調,威脅在於漸進式升級,而非突發性崩潰——類似於中本聰在2010年對量子風險的回應:網絡有時間適應並過渡至更強加密方法。

風險集中:舊錢包與暴露公鑰為主要弱點

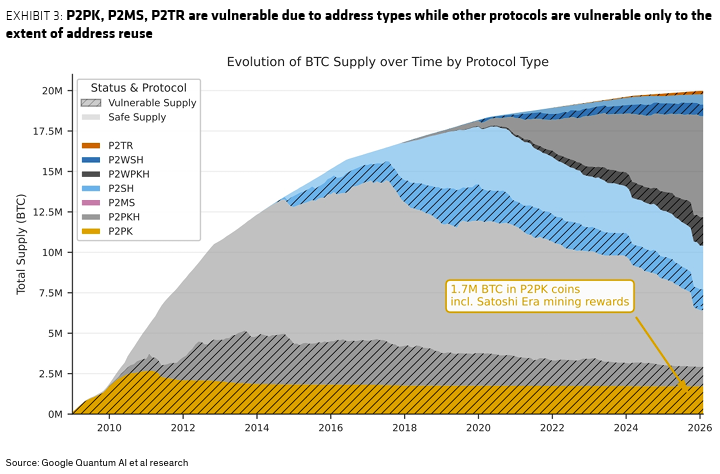

量子風險在比特幣網絡中並非均勻分布。Bernstein指出,脆弱性主要集中在:

- P2PK(支付至公鑰)地址:約170萬枚比特幣存放於此類早期地址,其中包括估計110萬枚屬中本聰的比特幣,其公鑰永久暴露。

- P2MS(支付至多重簽名)與P2TR(支付至Taproot)地址:同樣被識別為較高風險類型。

相較之下,新式錢包格式與最佳實踐(如避免地址重用)顯著降低風險。比特幣的挖礦過程依賴SHA-256哈希函數,被認為對量子攻擊或AI量子運算突破不具實質脆弱性。

升級路徑:共識驅動的抗量子過渡

抗量子升級將由比特幣的開源開發者社群與核心貢獻者處理,透過共識機制提出與實施協議升級。這與比特幣過往的技術升級路徑一致——從SegWit到Taproot,社群已證明其協調大規模升級的能力。

結論:可管理的風險,而非末日威脅

Bernstein的報告為圍繞量子運算的恐懼提供了理性框架:威脅是真實的,但時間線、風險集中度與比特幣的升級能力,使這成為一個「可管理的挑戰」而非「生存危機」。對於持有者而言,最直接的防護措施是避免使用暴露公鑰的舊地址格式,並關注社群未來的抗量子升級進展。在量子電腦真正威脅比特幣之前,網絡有足夠的時間進化。